Identitätsanbieter & Single Sign-On (SSO)

Überblick

SecureSign unterstützt die Anbindung externer Identitätsanbieter (Identity Provider, IdP) über die Protokolle OAuth 2.0 / OpenID Connect (OIDC) und SAML 2.0. Damit können Sie zwei voneinander unabhängige Anwendungsfälle abbilden:

| Anwendungsfall | Beschreibung |

|---|---|

| Benutzerauthentifizierung (SSO) | Ihre SecureSign-Benutzer melden sich mit denselben Zugangsdaten an wie für andere Unternehmenssysteme (z. B. Microsoft Entra ID, Keycloak). |

| Unterzeichner-Authentifizierung | Externe Unterzeichner müssen sich vor dem Signieren über einen konfigurierten Identitätsanbieter zusätzlich ausweisen – die Authentifizierungsdaten werden im Prüfprotokoll (Audit Trail) der Mappe gespeichert. |

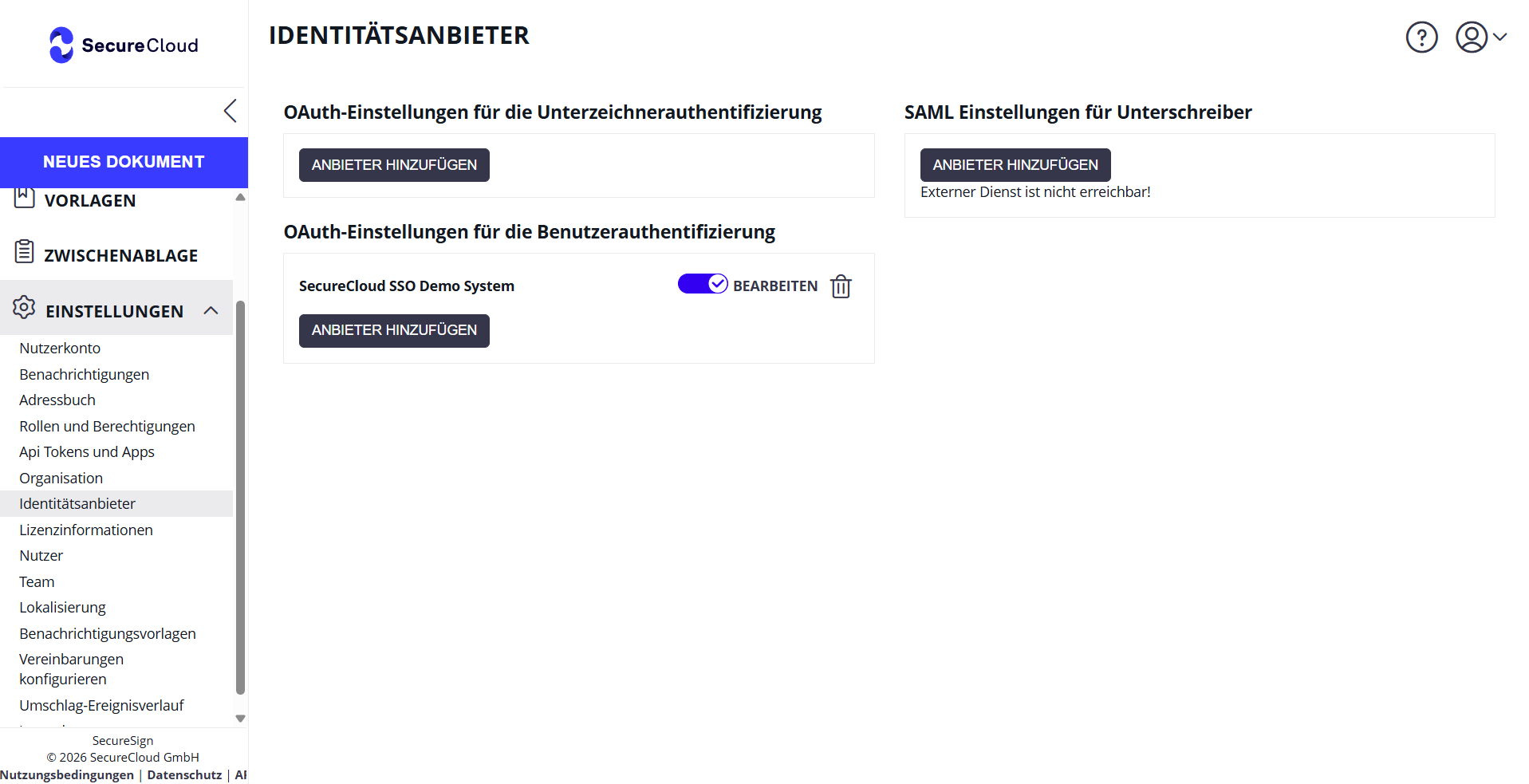

Beide Anwendungsfälle werden unter Einstellungen › Identitätsanbieter konfiguriert.

Abbildung 1: Im Bereich „Identitätsanbieter" konfigurieren Sie SSO für Benutzer und zusätzliche Authentifizierung für Unterzeichner separat.

Abbildung 1: Im Bereich „Identitätsanbieter" konfigurieren Sie SSO für Benutzer und zusätzliche Authentifizierung für Unterzeichner separat.

Teil 1 – Benutzerauthentifizierung (SSO)

Mit SSO melden sich Ihre Benutzer über Ihr bestehendes Unternehmensverzeichnis bei SecureSign an – ohne ein separates SecureSign-Passwort.

OAuth 2.0 / OpenID Connect (OIDC)

OAuth 2.0 mit OIDC ist das empfohlene Protokoll für die SSO-Anbindung moderner Identity Provider wie Microsoft Entra ID (Azure AD), Keycloak oder Google Workspace.

Voraussetzungen

Ihr IT-Administrator muss SecureSign vorab als Anwendung im Identity Provider registrieren. Dabei werden folgende Umleitungs-URLs benötigt:

| Feld im IdP | Wert |

|---|---|

| Root URL / Home URL | https://esign.securecloud.de/ |

| Gültige Weiterleitungs-URL | https://esign.securecloud.de/eSAWWebPublic/Account/ValidateOAuth |

| Client-Typ | OpenID Connect |

| Client-Authentifizierung | Aktiviert |

| Authentifizierungsflow | Standard Flow, Direct Access Grants |

Als Ergebnis erhalten Sie vom IdP eine Client ID, ein Client Secret sowie die relevanten Endpunkt-URLs (Autorisierung, Token, UserInfo).

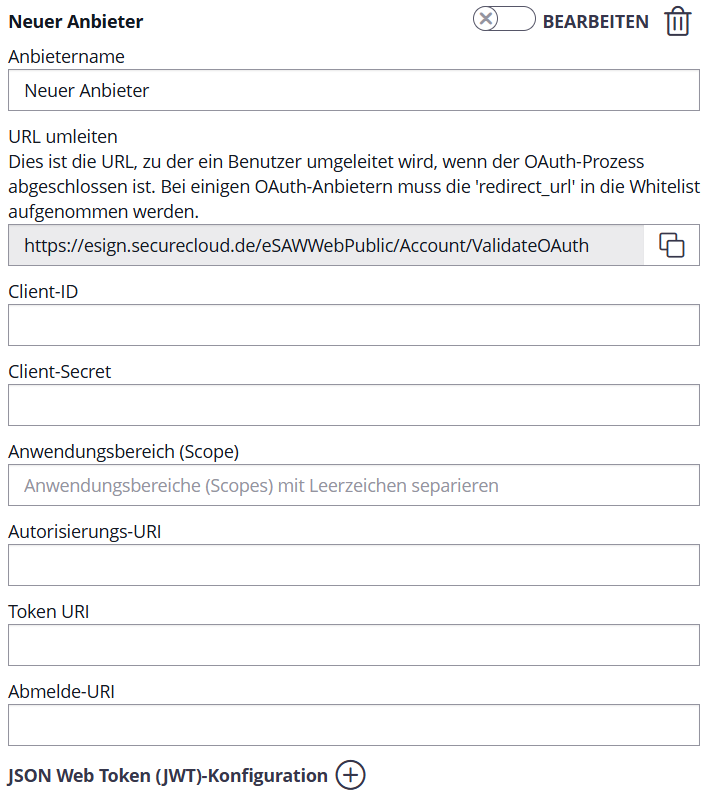

OAuth-Anbieter in SecureSign einrichten

-

Navigieren Sie zu Einstellungen › Identitätsanbieter.

-

Klicken Sie unter „OAuth-Einstellungen für die Benutzerauthentifizierung" auf „Anbieter hinzufügen".

-

Füllen Sie das Formular mit den vom IdP bereitgestellten Werten aus:

Feld Beschreibung Beispiel Name Anzeigename des Anbieters KeycloakClient ID Eindeutige ID der SecureSign-App im IdP Vom IdP bereitgestellt Client Secret Geheimschlüssel für die sichere Kommunikation Vom IdP bereitgestellt Autorisierungs-URL Endpunkt des IdP für die Anmeldung Vom IdP bereitgestellt Token-URL Endpunkt des IdP für den Token-Austausch Vom IdP bereitgestellt Ressourcen-URI UserInfo-Endpunkt, aus dem die E-Mail-Adresse gelesen wird Vom IdP bereitgestellt E-Mail-Feld Name des JSON-Felds im UserInfo-Response, das die E-Mail enthält email -

Klicken Sie auf „Speichern".

Abbildung 2: Tragen Sie die vom Identity Provider bereitgestellten Zugangsdaten und Endpunkt-URLs ein.

Abbildung 2: Tragen Sie die vom Identity Provider bereitgestellten Zugangsdaten und Endpunkt-URLs ein.

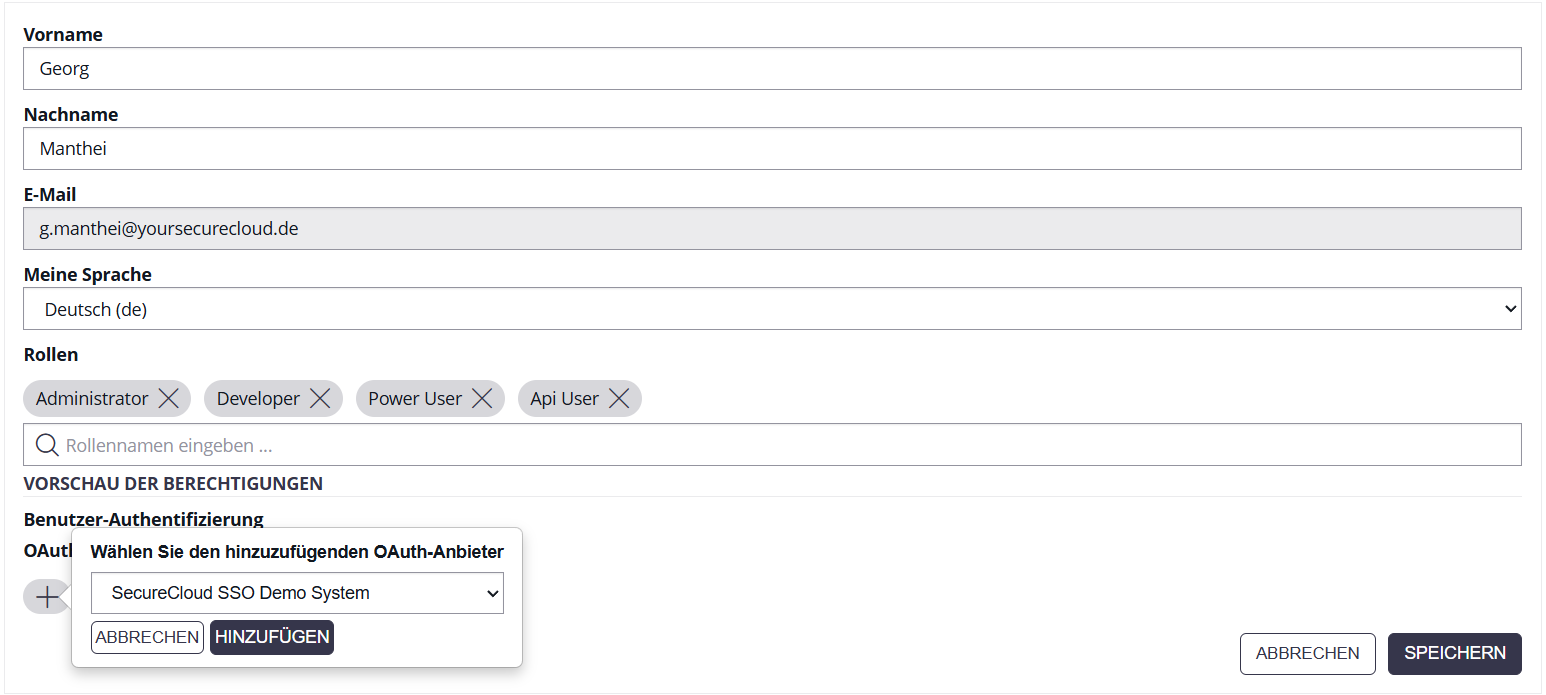

SSO-Anbieter einem Benutzer zuweisen

Nach der Konfiguration muss der Anbieter jedem Benutzer, der SSO nutzen soll, explizit zugewiesen werden:

-

Navigieren Sie zu Einstellungen › Benutzer und öffnen Sie den gewünschten Benutzer.

-

Wählen Sie unter „Identitätsanbieter" den konfigurierten Anbieter aus und bestätigen Sie.

-

Der Benutzer erhält automatisch eine Bestätigungs-E-Mail und muss die Anbindung einmalig verifizieren.

-

Ab dann kann sich der Benutzer über SSO anmelden.

Abbildung 3: In den Benutzereinstellungen weisen Sie den konfigurierten SSO-Anbieter zu. Der Benutzer erhält anschließend eine Bestätigungs-E-Mail.

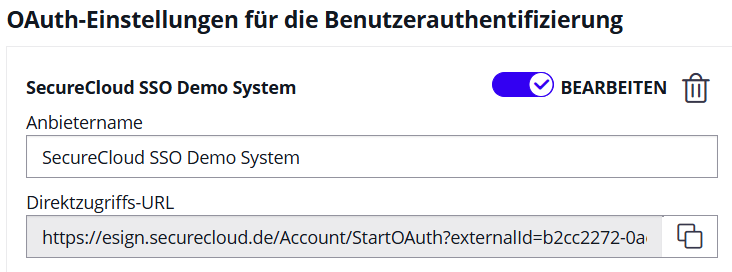

Direktzugriffs-URL für SSO

Damit Benutzer beim Aufruf von SecureSign automatisch zur SSO-Anmeldeseite Ihres Unternehmens weitergeleitet werden, verwenden Sie die Direktzugriffs-URL:

Einstellungen › Identitätsanbieter › [Ihr Anbieter] › SSO-Direktzugriffs-URL

Abbildung 4: Die Direktzugriffs-URL leitet Benutzer beim Aufruf direkt zur SSO-Anmeldung weiter. Teilen Sie diese URL Ihren Benutzern mit oder hinterlegen Sie sie im Intranet.

Empfehlung: Speichern Sie diese URL als Lesezeichen oder veröffentlichen Sie sie in Ihrem Intranet, damit alle Benutzer SecureSign ausschließlich über SSO aufrufen.

Teil 2 – Unterzeichner-Authentifizierung

Neben dem Benutzer-SSO können Sie auch für externe Unterzeichner eine zusätzliche Identitätsprüfung vor dem Signieren konfigurieren. Der Unterzeichner muss sich dann zunächst über den konfigurierten Anbieter authentifizieren, bevor er das Dokument unterschreiben kann. Die Authentifizierungsdaten werden im Prüfprotokoll (Audit Trail) der Mappe gespeichert.

Anbieter für Unterzeichner-Authentifizierung einrichten

-

Navigieren Sie zu Einstellungen › Identitätsanbieter.

-

Klicken Sie unter „OAuth-Einstellungen für die Unterzeichner-Authentifizierung" auf „Anbieter hinzufügen".

-

Konfigurieren Sie den Anbieter analog zu Abschnitt 1.

-

Definieren Sie optional Feldzuordnungen, um bestimmte Rückgabewerte des IdP zu validieren oder im Prüfprotokoll zu speichern (z. B. E-Mail-Adresse oder Ausweisnummer).

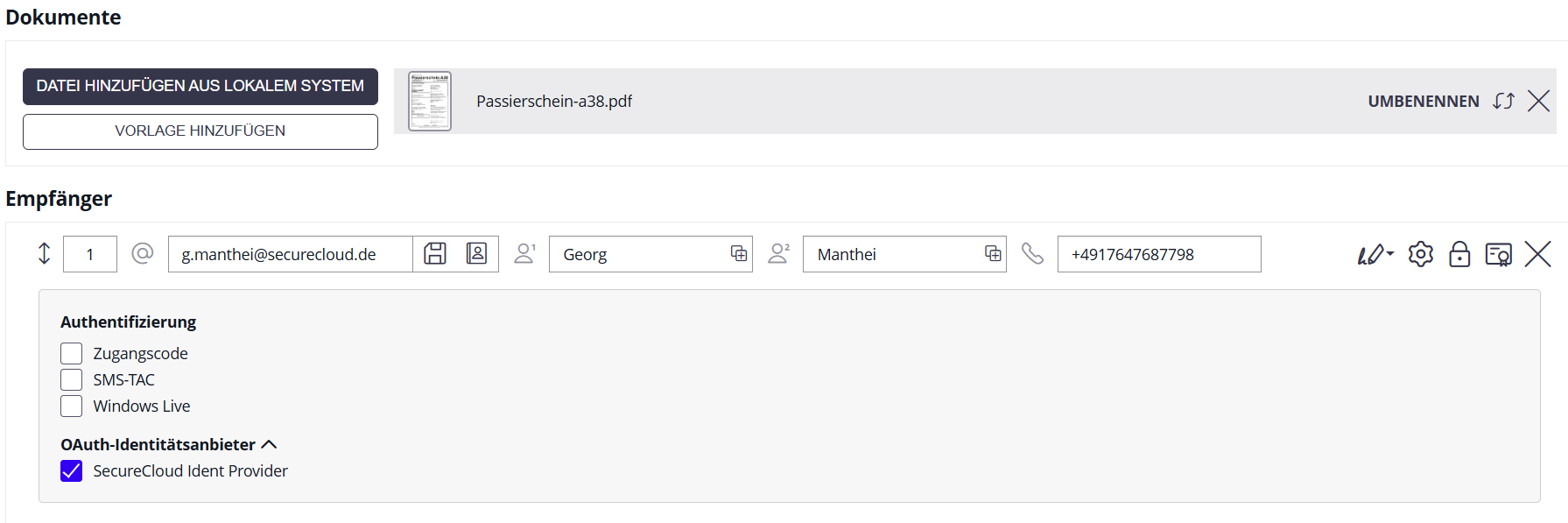

Anbieter in einer Unterschriftenmappe verwenden

Nach der Konfiguration können Absender den Anbieter beim Erstellen einer Mappe aktivieren:

- Im Designer, nach dem Hinzufügen eines Empfängers, das Schloss-Symbol beim Empfänger anklicken.

- Unter „Authentifizierungsmethoden" den gewünschten Identitätsanbieter auswählen.

- Die Unterzeichner sehen beim Öffnen der Mappe einen zusätzlichen Authentifizierungsschritt, bevor sie unterschreiben können.

Abbildung 5: Beim Hinzufügen von Empfängern einer Unterschriftenmappe kann der zusätzliche Authentifizierungsschritt über das Schloss-Symbol ausgewählt werden.

Mehrere Anbieter

Es ist möglich, mehrere Identitätsanbieter gleichzeitig zu konfigurieren – z. B. einen für interne Mitarbeiter (Entra ID) und einen für externe Partner. Beachten Sie dabei:

-

Für die Benutzerauthentifizierung wird jedem Benutzer genau ein Anbieter zugewiesen.

-

Für die Unterzeichner-Authentifizierung können einem Empfänger mehrere Anbieter zugewiesen werden, sofern diese identische Aktualisierungsregeln verwenden.

Häufige Fragen

Ein Benutzer kann sich nach der SSO-Einrichtung nicht anmelden – was tun?

Prüfen Sie, ob die Umleitungs-URL im IdP exakt mit der in SecureSign konfigurierten URL übereinstimmt. Überprüfen Sie außerdem, ob der Benutzer die Bestätigungs-E-Mail verifiziert hat.

Kann ein Benutzer sowohl SSO als auch Passwort-Login nutzen?

Das hängt von der Konfiguration der Berechtigungen ab. Standardmäßig kann ein Benutzer mit der Berechtigung „Anmeldung per Passwort erlaubt" beide Methoden nutzen. Für eine ausschließliche SSO-Nutzung muss diese Berechtigung entzogen werden.

Ich möchte alle Benutzer auf SSO umstellen – wie gehe ich vor?

Konfigurieren Sie zunächst den Anbieter, weisen Sie ihn testweise einem Benutzer zu und prüfen Sie die Anmeldung. Anschließend weisen Sie den Anbieter schrittweise allen weiteren Benutzern zu. Teilen Sie die Direktzugriffs-URL mit allen Benutzerinnen und Benutzern, sobald der Rollout abgeschlossen ist.

Bei Fragen steht Ihnen das SecureCloud-Support-Team gerne zur Verfügung.

Updated about 2 months ago